TL;DR:

- La sécurité matérielle protège les clés cryptographiques contre les attaques physiques et logiques.

- Choisissez le module hardware adapté à votre risque : HSM, TPM ou SE, selon performance et coût.

- La démarche d’analyse de risque, certifiée et structurée, est essentielle pour la conformité et la protection efficace.

Un seul composant hardware mal configuré peut exposer l’ensemble des clés de chiffrement de votre infrastructure, rendant inutiles tous vos efforts logiciels. Le hardware mal sécurisé expose directement les données sensibles aux attaques physiques et logiques. Pourtant, la sécurité matérielle reste l’angle mort de nombreuses politiques IT en entreprise. Ce guide vous aide à comprendre les modules hardware sécurisés, à comparer les solutions disponibles, à identifier les vulnérabilités physiques réelles et à structurer une démarche de conformité solide. Que vous gériez un parc de serveurs, des objets connectés ou des environnements cloud, les principes restent les mêmes.

Table des matières

- Comprendre les bases de la sécurité hardware

- Comparatif des solutions hardware : performance et sécurité

- Vulnérabilités matérielles et contre-mesures physiques

- Méthodologies et conformité : risk analysis et homologation ANSSI

- Notre avis d’expert sur la sécurité hardware

- Solutions pratiques pour sécuriser votre hardware en entreprise

- Questions fréquentes sur la sécurité des données hardware

Points Clés

| Point | Détails |

|---|---|

| Solutions matérielles adaptées | Il faut choisir entre HSM, TPM ou SE selon les besoins et risques spécifiques de l’entreprise. |

| Attaques physiques abordées | Les méthodologies et contre-mesures permettent d’anticiper les principales failles matérielles. |

| Importance de la conformité | La certification ANSSI et l’analyse de risque structurée garantissent la sécurité et l’optimisation. |

| Approche personnalisée | Aucune solution universelle ne suffit : adaptez selon le contexte technique et organisationnel. |

Comprendre les bases de la sécurité hardware

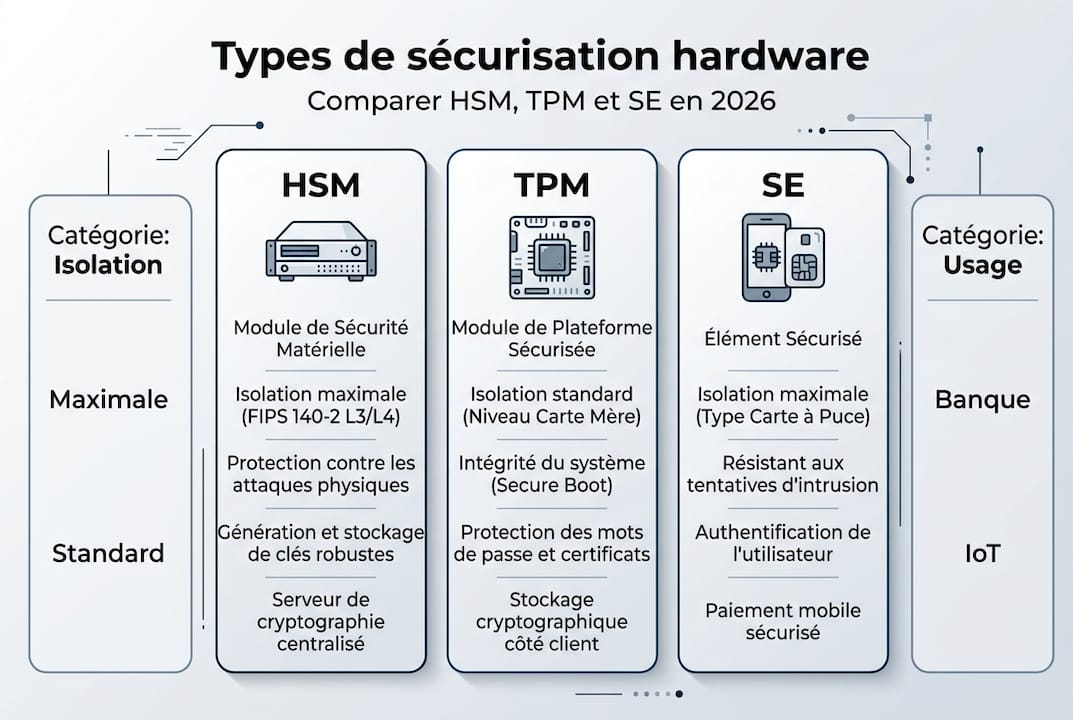

La sécurité hardware désigne l’ensemble des mécanismes physiques et électroniques intégrés directement dans les composants pour protéger les données, les clés cryptographiques et les processus sensibles. Contrairement aux solutions logicielles, ces protections sont difficiles à contourner à distance. Trois grandes familles de modules existent : le HSM, le TPM et le SE.

Le HSM (Hardware Security Module, ou module de sécurité matérielle) est un équipement dédié, souvent externe ou en carte PCIe, qui isole complètement les opérations cryptographiques du reste du système. Le TPM (Trusted Platform Module) est une puce soudée sur la carte mère, conçue pour stocker des clés et vérifier l’intégrité du démarrage. Le SE (Secure Element) est un microcontrôleur ultra-sécurisé, très utilisé dans les cartes à puce, les téléphones et les objets connectés (IoT).

Chaque type répond à des besoins précis. Voici un aperçu rapide :

| Type | Isolation | Coût | Usage typique |

|---|---|---|---|

| HSM | Maximale | Élevé | Finance, cloud, PKI |

| TPM | Moyenne | Faible | Serveurs, PC d’entreprise |

| SE | Haute | Très faible | IoT, cartes à puce, mobile |

Les usages en entreprise varient selon le secteur. En finance, les HSM protègent les transactions et les signatures numériques. Dans le cloud, ils sécurisent les clés de chiffrement des données clients. En IoT industriel, les SE permettent d’authentifier chaque capteur sans consommer trop d’énergie.

Les forces et limites de chaque solution méritent d’être connues. Les HSM techniques offrent une isolation totale mais leur coût et leur complexité d’intégration les réservent aux grandes structures. Le TPM est accessible et déjà présent sur la plupart des serveurs modernes, mais son débit cryptographique reste limité. Le SE consomme moins de 20 mW, ce qui le rend idéal pour les appareils sur batterie, mais ses capacités de traitement sont réduites. En résumé, HSM, TPM et SE répondent chacun à un profil de risque différent.

Comprendre les différences hardware vs software est aussi fondamental pour poser les bonnes priorités dans votre stratégie IT.

- HSM : idéal pour les environnements à haute valeur cryptographique

- TPM : suffisant pour la majorité des serveurs et postes de travail

- SE : optimal pour les flottes IoT et les applications embarquées

Conseil de pro : Ne choisissez pas un HSM parce qu’il semble plus sécurisé. Analysez d’abord vos flux de données critiques, puis sélectionnez le module adapté à votre niveau de risque réel. Surprotéger coûte cher et complique inutilement la maintenance.

Comparatif des solutions hardware : performance et sécurité

Choisir entre HSM, TPM et SE ne se résume pas à un choix de sécurité. C’est aussi un arbitrage entre performance, coût et certification. Pour les responsables IT, ces trois critères doivent être évalués ensemble, pas séparément.

Le critère de performance est souvent décisif. Les HSM entreprise atteignent plus de 10 000 opérations par seconde pour des opérations RSA, ECDSA ou AES, tandis que le TPM 2.0 plafonne à environ 100 ops/s et le SE050 à 500 ops/s. Ces écarts sont considérables dès que le volume de transactions augmente.

| Critère | HSM entreprise | TPM 2.0 | SE050 |

|---|---|---|---|

| Débit (ops/s) | >10 000 | ~100 | ~500 |

| Certification | FIPS 140-3 L3 | FIPS 140-2 L2 | CC EAL6+ |

| Consommation | >5 W | <1 W | <20 mW |

| Coût unitaire | Élevé | Faible | Très faible |

| Usage optimal | Finance, cloud | Serveurs, PC | IoT, embarqué |

Les certifications jouent un rôle clé dans les appels d’offres publics et les audits de conformité. Le niveau FIPS 140-3 Level 3 exige une protection physique contre la falsification et une destruction automatique des clés en cas d’intrusion détectée. Le Common Criteria EAL6+ du SE050 garantit une résistance aux attaques physiques avancées, ce qui est rare pour un composant aussi petit.

Pour les PME, le TPM 2.0 déjà intégré dans la plupart des serveurs récents est souvent suffisant. Il permet le chiffrement de disque, la vérification de l’intégrité au démarrage et le stockage sécurisé des clés sans investissement supplémentaire. Pour les grands comptes traitant des volumes élevés de transactions chiffrées, le HSM reste incontournable. Pour les projets IoT industriels, le SE offre le meilleur rapport sécurité/consommation.

Consultez nos solutions IT fiables pour identifier les composants compatibles avec votre infrastructure existante. Un benchmark hardware security récent confirme que le choix doit toujours s’appuyer sur des données mesurées, pas sur des perceptions.

À retenir : Un HSM mal dimensionné peut créer un goulot d’étranglement dans vos flux cryptographiques. Testez toujours en conditions réelles avant de déployer en production.

Vulnérabilités matérielles et contre-mesures physiques

La sécurité logicielle seule ne suffit pas si un attaquant peut accéder physiquement à vos équipements. Les attaques matérielles sont réelles, documentées et de plus en plus accessibles avec du matériel bon marché.

Les principales catégories d’attaques physiques sont :

- Injection de tensions (voltage glitching) : une attaque voltage glitch sur un microcontrôleur peut contourner la protection en lecture et extraire le firmware

- Attaque laser : un faisceau ciblé sur une cellule mémoire peut modifier un bit et forcer un comportement non prévu

- Side-channel RF/EM : l’analyse des émissions électromagnétiques pendant une opération cryptographique permet de reconstruire une clé secrète

- Fault injection : l’injection de fautes peut forger des signatures numériques et permettre la récupération d’une clé AES complète

Ces attaques ne sont pas théoriques. Des chercheurs ont démontré la récupération de clés AES par side-channel RF sur des puces non protégées en moins d’une heure de mesure.

“L’injection de fautes peut forger des signatures, le side-channel RF récupère une clé AES en quelques heures sur du matériel non blindé.”

Les contre-mesures efficaces combinent plusieurs niveaux de protection. La détection de sabotage (tamper detection) déclenche l’effacement automatique des clés dès qu’une ouverture du boîtier ou une variation anormale de tension est détectée. La redondance cryptographique consiste à répéter les calculs et comparer les résultats pour détecter les injections de fautes. Le blindage électromagnétique réduit les fuites exploitables par side-channel.

Vérifiez aussi la compatibilité hardware de vos modules de sécurité avec vos équipements existants avant tout déploiement. Une incompatibilité non détectée peut créer une faille là où vous pensiez être protégé.

Conseil de pro : Intégrez la validation du firmware dans votre cycle de maintenance. Un firmware non signé ou non vérifié est une porte d’entrée aussi dangereuse qu’une attaque physique directe. Activez le secure boot sur tous vos équipements critiques.

Méthodologies et conformité : risk analysis et homologation ANSSI

Sécuriser du hardware sans méthode structurée revient à poser des serrures sans savoir où sont les portes. Une démarche d’analyse de risque formalisée est indispensable pour prioriser les investissements et satisfaire aux exigences réglementaires.

La méthode EBIOS RM (Expression des Besoins et Identification des Objectifs de Sécurité, Risk Management) est la référence française pour l’analyse de risque en cybersécurité. Elle structure la démarche en cinq ateliers :

- Cadrage et socle de sécurité : identifier les biens essentiels et les exigences de base

- Sources de risque : recenser les acteurs malveillants et leurs motivations

- Scénarios stratégiques : modéliser les chemins d’attaque à haut niveau

- Scénarios opérationnels : détailler les vecteurs techniques et physiques

- Traitement du risque : définir les mesures et valider le plan de sécurité

Les certifications encadrent ensuite le choix des solutions. Le FIPS 140-3 (Federal Information Processing Standard) est exigé dans de nombreux contrats publics et financiers. La certification ANSSI (Agence Nationale de la Sécurité des Systèmes d’Information) est incontournable pour les opérateurs d’importance vitale (OIV) et les systèmes industriels critiques en France. L’analyse par les risques et la classification ANSSI sont prioritaires pour tout système critique.

| Certification | Niveau | Applicable à |

|---|---|---|

| FIPS 140-3 L2 | Moyen | Serveurs, cloud |

| FIPS 140-3 L3 | Élevé | Finance, défense |

| CC EAL4+ | Élevé | Systèmes industriels |

| ANSSI homologation | Variable | OIV, administrations |

La défense en profondeur complète cette approche. Elle combine chiffrement des données au repos et en transit, segmentation réseau pour isoler les équipements sensibles, et monitoring continu des événements hardware. Chaque couche compense les failles potentielles des autres.

Investir dans la qualité IT dès la conception réduit les coûts de mise en conformité sur le long terme. Une infrastructure bien documentée et certifiée simplifie aussi les audits et accélère les réponses aux incidents.

Notre avis d’expert sur la sécurité hardware

Après des années à accompagner des entreprises dans leurs choix de matériel, nous observons une erreur récurrente : chercher la solution universelle. Il n’en existe pas. Aucune solution hardware n’est universelle, et le contexte de chaque entreprise doit guider chaque décision.

Les approches standardisées échouent parce qu’elles ignorent le threat modeling (modélisation des menaces) propre à chaque organisation. Une PME industrielle n’a pas les mêmes vecteurs d’attaque qu’une banque ou qu’un hôpital. Appliquer le même niveau de protection à tous les systèmes crée des budgets disproportionnés et des angles morts là où on ne les attend pas.

Ce que nous recommandons : commencez par cartographier vos données critiques, identifiez qui pourrait vouloir y accéder et comment, puis choisissez le module hardware qui répond précisément à ce risque. Consultez nos bonnes pratiques hardware pour structurer cette démarche.

Conseil de pro : Testez vos protections matérielles dans votre environnement réel, pas seulement en laboratoire. Les conditions d’exploitation modifient souvent les performances et les comportements de sécurité attendus.

Solutions pratiques pour sécuriser votre hardware en entreprise

Les enjeux sont clairs, les solutions existent. La vraie question est de savoir par où commencer pour sécuriser concrètement votre parc matériel sans tout réinventer.

Borea IT accompagne les responsables informatiques dans le choix, le remplacement et l’optimisation de leur matériel. Que vous ayez besoin de composants certifiés, de pièces de remplacement fiables ou d’un guide pour structurer vos upgrades, les ressources sont disponibles. Commencez par comprendre le hardware qui compose votre infrastructure, consultez notre guide compatibilité hardware pour éviter les erreurs d’intégration, et explorez nos solutions informatiques fiables pour passer à l’action avec des équipements adaptés à vos besoins réels.

Questions fréquentes sur la sécurité des données hardware

Quelles différences essentielles entre HSM, TPM et SE pour sécuriser les données hardware ?

HSM, TPM et SE répondent à des profils de risque distincts : le HSM garantit une isolation maximale et un débit élevé pour les grandes entreprises, le TPM équilibre sécurité et coût pour les serveurs standards, et le SE cible l’IoT avec une consommation minimale.

Quels types d’attaques physiques menacent le hardware et comment s’y prémunir ?

Les attaques par injection de fautes et side-channel peuvent forger des signatures ou récupérer des clés AES. La détection de sabotage, le blindage électromagnétique et la validation du firmware sont les contre-mesures les plus efficaces.

Pourquoi la certification ANSSI est-elle importante pour les entreprises françaises ?

Elle garantit que les systèmes critiques respectent les meilleures pratiques de sécurité reconnues par l’État, et la classification ANSSI est prioritaire pour les opérateurs d’importance vitale et les administrations françaises.

Quels critères techniques pour choisir un hardware sécurisé adapté à mon entreprise ?

Définissez d’abord le débit nécessaire, le niveau de certification requis et l’usage cible. Les HSM dépassent 10 000 ops/s pour les environnements à fort volume, tandis que TPM et SE suffisent pour des usages moins intensifs.